Dalam lanskap digital global yang semakin kompleks dan sarat dengan dinamika ancaman siber, keberadaan panel manajemen hosting seperti cPanel & WHM telah menjelma menjadi fondasi utama bagi jutaan infrastruktur web di seluruh dunia. Sistem ini tidak sekadar berfungsi sebagai alat bantu administratif, melainkan telah berevolusi menjadi pusat kendali yang menentukan stabilitas, keamanan, dan kontinuitas operasional berbagai layanan daring. Namun, justru karena posisinya yang begitu sentral, cPanel & WHM kerap kali diposisikan sebagai “kunci kerajaan”—sebuah metafora yang menggambarkan betapa krusialnya akses terhadap sistem ini, sekaligus menegaskan daya tariknya bagi para pelaku kejahatan siber, terutama dalam gelombang fenomena cPanel Hack 2026 yang mengguncang industri hosting global.

Baca juga: Pengumuman! Gangguan Global cPanel US Server: Layanan Website dan Email Sementara Terhenti

Eskalasi Serangan Signifikan di April-Mei 2026

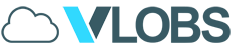

Memasuki periode April hingga Mei 2026, lanskap ancaman terhadap cPanel & WHM mencapai titik yang dapat dikatakan sebagai eskalasi signifikan. Para peneliti keamanan mengidentifikasi sebuah celah keamanan kritis yang kemudian diklasifikasikan dengan kode CVE-2026-41940. Kerentanan ini bukan sekadar kelemahan teknis biasa, melainkan sebuah titik masuk yang memungkinkan terjadinya authentication bypass—yakni kemampuan bagi pihak yang tidak berwenang untuk melewati mekanisme autentikasi tanpa memerlukan kredensial yang sah. Dalam terminologi keamanan informasi, kondisi ini merupakan salah satu skenario paling berbahaya, dan menjadi fondasi utama dari berbagai insiden cPanel Hack 2026 yang terjadi secara masif.

Dengan skor CVSS mencapai 9.8, CVE-2026-41940 dikategorikan sebagai kerentanan dengan tingkat keparahan kritis. Angka tersebut mencerminkan kombinasi antara kemudahan eksploitasi dan besarnya dampak yang dapat ditimbulkan. Lebih jauh lagi, fakta bahwa celah ini telah dieksploitasi secara aktif (exploited in the wild) sejak setidaknya Februari 2026 menambah dimensi urgensi yang tidak dapat diabaikan. Dalam kurun waktu beberapa bulan sebelum patch resmi dirilis, ribuan server di berbagai belahan dunia diduga telah menjadi target serangan yang memanfaatkan kerentanan ini—sebuah fase awal dari gelombang cPanel Hack 2026 yang tidak terdeteksi secara luas.

Baca juga: Celah Keamanan cPanel & WHM CVE-2026-41940: Sebuah Peringatan Serius bagi Ekosistem Hosting Global

Fenomena ini menyoroti sebuah realitas yang sering kali terabaikan dalam praktik keamanan siber: adanya jeda waktu yang kritis antara ditemukannya sebuah kerentanan, eksploitasi oleh pihak yang tidak bertanggung jawab, dan ketersediaan patch resmi. Dalam rentang waktu tersebut, sistem yang tidak memiliki mekanisme mitigasi tambahan menjadi sangat rentan terhadap kompromi. Dalam konteks cPanel & WHM, kerentanan ini menjadi semakin berbahaya mengingat skala penggunaannya yang masif, sehingga mempercepat penyebaran dampak cPanel Hack 2026 ke berbagai sektor digital.

Diperkirakan lebih dari 1,5 juta instans cPanel yang terekspos di internet berpotensi terdampak oleh celah ini. Angka ini bukan sekadar statistik, melainkan representasi dari jutaan situs web, aplikasi, dan layanan digital yang bergantung pada satu lapisan infrastruktur yang sama. Dalam model shared hosting yang menjadi standar industri, satu server cPanel dapat menampung ratusan hingga ribuan situs web. Oleh karena itu, kompromi terhadap satu server tidak hanya berdampak pada satu entitas, melainkan dapat menjalar secara luas—sebuah karakteristik yang menjadikan cPanel Hack 2026 sebagai ancaman sistemik.

CPanel Hack 2026: Target Seksi Serangan

Dari perspektif pelaku serangan, kondisi ini menciptakan efisiensi yang luar biasa. Dengan menargetkan satu titik akses—yakni server cPanel—mereka dapat memperoleh kendali atas sejumlah besar aset digital secara simultan. Hal ini menjadikan cPanel sebagai target yang sangat seksi untuk berbagai jenis serangan, mulai dari ransomware, pencurian data sensitif, hingga injeksi malware yang bertujuan menyebarkan kode berbahaya ke pengunjung situs, sebagaimana terlihat dalam berbagai insiden yang dilaporkan.

Lebih lanjut, keberadaan WebHost Manager (WHM) sebagai bagian integral dari cPanel menambah dimensi risiko yang tidak dapat diremehkan. WHM menyediakan akses root-level ke server, yang berarti bahwa siapa pun yang berhasil mengompromikan antarmuka ini pada dasarnya memperoleh kendali penuh atas sistem. Mereka dapat memodifikasi konfigurasi server, mengakses database, membaca atau mengirim email, serta melakukan berbagai tindakan administratif lainnya tanpa batasan yang berarti. Dalam konteks ini, banyak kasus cPanel Hack 2026 menunjukkan bahwa kompromi WHM menjadi titik kritis yang membuka akses total.

Baca juga: Peretasan cPanel 2026: Mimpi Buruk Zero-Day CVE-2026-41940 – 70 Juta Domain Terancam

Tidak dapat dipungkiri bahwa popularitas cPanel turut berkontribusi terhadap meningkatnya luas permukaan serangan (attack surface). Kemudahan penggunaan yang ditawarkan menjadikannya pilihan utama tidak hanya bagi pemula, tetapi juga bagi perusahaan berskala besar. Namun, semakin luas adopsi suatu teknologi, semakin besar pula potensi eksposur terhadap ancaman. Para peretas menyadari hal ini dan memanfaatkannya melalui pendekatan otomatisasi, yang menjadi ciri khas utama dari kampanye cPanel Hack 2026.

Dalam praktiknya, banyak serangan terhadap cPanel dilakukan menggunakan botnet—jaringan perangkat yang telah terinfeksi dan dikendalikan secara terpusat. Botnet ini digunakan untuk memindai internet secara sistematis, mencari instalasi cPanel yang belum diperbarui atau memiliki konfigurasi yang lemah. Begitu target ditemukan, eksploitasi dapat dilakukan dalam hitungan detik, tanpa memerlukan intervensi manual. Skala dan kecepatan serangan semacam ini menjadi faktor utama yang mempercepat penyebaran cPanel Hack 2026 di berbagai negara.

cPanel Hack 2026: Langkah Mitigasi Darurat

Menghadapi situasi yang demikian genting, langkah-langkah mitigasi darurat menjadi sebuah keharusan yang tidak dapat ditunda. Pembaruan sistem (update) merupakan garis pertahanan pertama yang harus segera dilakukan. Patch untuk CVE-2026-41940 telah dirilis pada rentang tanggal 28 hingga 30 April 2026, dan penerapannya harus dianggap sebagai prioritas utama dalam menghentikan gelombang cPanel Hack 2026. Keterlambatan dalam melakukan patching dapat membuka celah yang dimanfaatkan oleh pelaku serangan, terutama dalam konteks eksploitasi zero-day yang telah berlangsung sebelumnya.

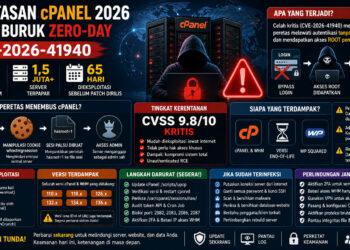

Selain itu, pembatasan akses login menjadi langkah strategis yang dapat secara signifikan mengurangi risiko. Port 2087 untuk WHM dan 2083 untuk cPanel sebaiknya tidak dibiarkan terbuka untuk akses publik tanpa kontrol yang memadai. Implementasi VPN atau mekanisme IP allowlisting dapat menjadi solusi efektif untuk memastikan bahwa hanya pihak yang berwenang yang dapat mengakses antarmuka tersebut. Langkah ini terbukti mampu menekan potensi eksploitasi dalam skenario cPanel Hack 2026.

Penerapan Two-Factor Authentication (2FA) juga merupakan langkah penting dalam memperkuat lapisan keamanan. Dengan menambahkan faktor autentikasi kedua, risiko akses tidak sah dapat dikurangi secara signifikan, bahkan dalam kasus di mana kredensial utama telah bocor. Dalam konteks cPanel & WHM, penerapan 2FA menjadi salah satu rekomendasi utama untuk meredam dampak cPanel Hack 2026.

Tidak kalah pentingnya adalah pemantauan aktivitas sistem secara berkelanjutan. Log akses dapat memberikan indikasi awal terhadap adanya upaya login yang mencurigakan, seperti percobaan login berulang dengan kredensial yang salah. Dengan melakukan analisis terhadap pola-pola ini, administrator dapat mengambil tindakan proaktif sebelum terjadi kompromi yang lebih serius, terutama dalam mendeteksi dini aktivitas yang berkaitan dengan cPanel Hack 2026.

Namun demikian, perlu disadari bahwa keamanan tidak pernah bersifat statis. Ia merupakan proses yang berkelanjutan, yang menuntut kewaspadaan dan adaptasi terhadap ancaman yang terus berkembang. Dalam konteks cPanel & WHM, kecepatan pengguna dalam merespons rilis patch menjadi faktor krusial yang menentukan efektivitas mitigasi terhadap cPanel Hack 2026. Bahkan patch yang paling canggih sekalipun tidak akan memberikan manfaat jika tidak segera diterapkan.

Tak Ada Sistem Yang Kebal Dengan Ancaman

Lebih jauh lagi, insiden CVE-2026-41940 memberikan pelajaran penting bagi seluruh ekosistem digital. Ia menegaskan bahwa ketergantungan terhadap satu platform juga membawa konsekuensi dalam bentuk risiko terpusat. Oleh karena itu, pendekatan keamanan yang holistik menjadi semakin relevan dalam menghadapi ancaman.

Dalam kerangka yang lebih luas, organisasi perlu mempertimbangkan implementasi prinsip least privilege, segmentasi jaringan, serta penggunaan sistem deteksi dan pencegahan intrusi. Selain itu, edukasi terhadap pengguna dan administrator mengenai praktik keamanan terbaik juga memainkan peran penting dalam mengurangi risiko. Hal ini menjadi semakin penting di tengah meningkatnya kompleksitas serangan seperti cPanel Hack 2026.

Akhirnya, dinamika yang terjadi pada cPanel & WHM pada tahun 2026 ini dapat dipandang sebagai cerminan dari tantangan yang lebih besar dalam dunia keamanan siber. Ia menunjukkan bahwa tidak ada sistem yang benar-benar kebal terhadap ancaman, dan bahwa keamanan merupakan tanggung jawab bersama. Dalam menghadapi era serangan otomatis dan masif, kesiapan menjadi kunci utama untuk bertahan.

Dengan demikian, meskipun cPanel telah merilis perbaikan untuk kerentanan yang ada, pertarungan sebenarnya terletak pada bagaimana para pengguna dan administrator merespons situasi ini. Kecepatan patching, disiplin keamanan, dan kesiapan deteksi akan menentukan apakah sistem tetap aman atau menjadi korban berikutnya dalam gelombang cPanel Hack 2026 yang terus berkembang. (vlobs/ifan)