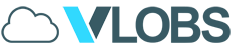

Sekitar 70 juta domain berada dalam risiko. Lebih dari 1,5 juta server terpapar. Para peretas dilaporkan telah secara aktif mengeksploitasi celah kritis ini selama 65 hari sebelum tambalan resmi dirilis. Insiden peretasan cPanel tahun 2026 ini menjadi salah satu krisis keamanan siber paling serius dalam sejarah industri web hosting.

Selama lebih dari dua dekade dalam dunia server hosting, berbagai ancaman malware dan eksploitasi telah menjadi hal yang tidak asing. Namun, tingkat keparahan CVE-2026-41940 berada pada level yang berbeda. Kerentanan ini memiliki skor CVSS 9,8 dari 10—kategori kritis tertinggi. Artinya, peretas tidak memerlukan kata sandi untuk memperoleh akses penuh (root) ke dalam server.

Baik Anda pemilik website, administrator sistem, reseller hosting, maupun pengembang, ancaman ini tidak dapat diabaikan. Eksploitasi zero-day pada cPanel ini memungkinkan pelaku melewati proses autentikasi sepenuhnya. Setelah berhasil masuk, mereka memiliki kendali total terhadap seluruh file dan basis data di dalam server.

Ringkasan Singkat (TL;DR)

- Apa yang terjadi: Eksploitasi bypass autentikasi (CVE-2026-41940) memungkinkan akses root tanpa kata sandi.

- Siapa yang terdampak: Seluruh versi cPanel & WHM yang didukung, termasuk versi lama (End-of-Life) dan WP Squared.

- Langkah darurat: Segera lakukan pembaruan cPanel, periksa direktori sesi /var/cpanel/sessions/raw/, serta audit token API dan cron job.

Kronologi dan Dampak Insiden

Pada akhir April 2026, peneliti keamanan siber dari watchTowr Labs mengungkap adanya celah besar dalam sistem cPanel. Kerentanan ini memungkinkan penyerang untuk melewati halaman login tanpa perlu kredensial apa pun. Server dapat “tertipu” dan menganggap penyerang sebagai administrator sah.

Dengan skor CVSS 9,8, kerentanan ini tergolong sangat berbahaya karena:

- Dapat dieksploitasi melalui internet

- Tidak memerlukan akses awal

- Mengakibatkan pengambilalihan sistem secara penuh

Dampaknya pun berbeda tergantung peran pengguna:

- Pemilik website: Risiko pencurian data, email, hingga penghapusan situs

- Administrator server: Kehilangan kendali penuh, potensi ransomware, hingga penyalahgunaan server untuk serangan lanjutan

Metode Serangan: Bagaimana Peretas Menembus Sistem

Serangan ini memanfaatkan teknik CRLF Injection (Carriage Return Line Feed). Dengan menyisipkan karakter “baris baru” ke dalam permintaan web, penyerang mampu merusak struktur kode dan menyisipkan perintah berbahaya.

Peretas kemudian:

- Membuat sesi autentikasi palsu tanpa login

- Memanipulasi cookie whostmgrsession

- Menyisipkan parameter hasroot=1 ke file sesi

- Memanfaatkan fungsi sistem untuk menaikkan hak akses menjadi administrator

Akibatnya, server secara keliru menganggap penyerang sebagai pengguna sah dengan akses penuh.

Respons Resmi dan Perbaikan Sistem

Pihak pengembang cPanel merilis pembaruan darurat pada 28 April 2026. Perbaikan difokuskan pada validasi data sesi melalui fungsi filter_sessiondata yang sebelumnya tidak diterapkan secara optimal.

Administrator disarankan untuk:

- Segera memperbarui sistem

- Memverifikasi versi cPanel

- Me-restart layanan cpsrvd

- Memblokir port penting (2083, 2087, 2095, 2096) jika belum dapat melakukan pembaruan

Selain itu, skrip deteksi juga dirilis untuk mengidentifikasi sesi mencurigakan.

Fakta Mengejutkan: Eksploitasi Berlangsung 65 Hari

Meskipun patch dirilis pada akhir April, bukti menunjukkan bahwa eksploitasi telah berlangsung sejak Februari 2026. Selama periode ini, peretas memiliki akses luas untuk:

- Menanam backdoor

- Mencuri database

- Memodifikasi file website

Artinya, meskipun sistem telah diperbarui, potensi kompromi sebelumnya tetap harus diwaspadai.

Versi yang Terdampak

Kerentanan ini tidak hanya menyerang versi lama, tetapi juga seluruh versi aktif, termasuk:

- 110.x

- 118.x

- 126.x

- 132.x

- 134.x

- 136.x

Versi lama (End-of-Life) bahkan lebih rentan karena tidak lagi mendapatkan pembaruan keamanan.

Langkah Penanganan Darurat

Administrator server disarankan untuk segera melakukan tindakan berikut:

- Perbarui cPanel ke versi terbaru

- Verifikasi versi melalui SSH

- Restart layanan sistem

- Audit log akses

- Ganti seluruh kredensial

- Jalankan pemindaian malware

- Aktifkan proteksi brute force

- Audit token API

- Aktifkan autentikasi dua faktor (2FA)

Jika server telah diretas, langkah ekstrem seperti rebuild server secara menyeluruh mungkin diperlukan.

Strategi Pencegahan Jangka Panjang

Untuk mencegah insiden serupa, beberapa langkah pengamanan direkomendasikan:

- Membatasi akses WHM berdasarkan IP

- Menggunakan VPN untuk akses administrasi

- Mengaktifkan firewall seperti CSF

- Memantau integritas file sistem

- Menonaktifkan fitur reset password berbasis email

Kesimpulan

Kasus CVE-2026-41940 menjadi pengingat tegas bahwa tidak ada sistem yang sepenuhnya aman. Kerentanan tanpa autentikasi seperti ini tergolong langka namun sangat berbahaya.

Respons cepat, pembaruan sistem, serta peningkatan keamanan berlapis menjadi kunci utama dalam melindungi aset digital. Di tengah meningkatnya kecanggihan serangan siber, kewaspadaan dan kesiapan menjadi fondasi utama dalam menjaga keberlangsungan layanan digital.